Контроль доступу та облік робочого часу за картами для вашої організації. Мережевий та зональний antipassback. Завдання операторів системи УРВ

- Контролер доступу– це пристрій, призначений для керування доступом через контрольовані точки доступу шляхом аналізу лічених за допомогою зчитувачів ідентифікаторів користувачів (перевірки прав). Контролери доступу можуть самі приймати рішення надавати або не надавати доступ, якщо ідентифікатори користувачів зберігаються в пам'яті контролера (у такому разі кажуть, що використовується локальний доступ). Також ідентифікатори користувачів можуть бути записані лише у мережевому контролері (у базі даних програмного забезпечення). У цьому випадку контролер доступу виконує функції ретранслятора - відправляє код мережному контролеру і отримує від нього рішення про надання або ненадання доступу (у такому разі говорять про централізований доступ). Контролери доступу керують пристроями, що перегороджують, за допомогою контактів реле;

- Ідентифікатори- Унікальні ознаки користувачів СКУД. Ідентифікатор може бути електронний ключ Touch Memory, безконтактна Proxy-карта, радіо-брелок, PIN-код, біометричні дані (відбиток пальця, долоні, малюнок райдужної оболонки або сітківки ока, геометричні характеристики обличчя тощо). У СКУД кожному ідентифікатору присвоюються певні повноваження, у відповідність до яких контролерами доступу дозволяється чи забороняється прохід;

- Зчитувачі– пристрої, призначені для зчитування коду ідентифікатора користувача та передачі його контролеру доступу;

- Точка доступу- логічний об'єкт СКУД, фактично є фізичною перешкодою, обладнаною контролером доступу і зчитувачем. Точкою доступу можуть бути двері, хвіртка, турнікет, шлагбаум, шлюз і т.п. Точки доступу можуть працювати у двох режимах: з контролем і без контролю напрямку проходу. Точки доступу з контролем напряму проходу можуть бути як двоспрямованими (обладнаними двома зчитувачами), так і односпрямованими (з одним зчитувачем, без можливості проходу у зворотному напрямку). Вихід через точки доступу без контролю спрямування проходу найчастіше здійснюється за кнопкою.

- Зона доступу– логічний об'єкт СКУД. Зони доступу – це ділянки, на які розбита територія підприємства, що охороняється. На межах зон доступу завжди розміщуються точки доступу із напрямком проходу. Зони доступу налаштовуються для точок доступу, якщо в системі використовуються такі функції, як розрахунок робочого часу та заборона повторного проходу (правило antipassback);

- Рівень доступу– індивідуальні права доступу, які визначають правила проходу через точки та присутності у зонах доступу, призначені ідентифікатору користувача. На основі цих прав контролери доступу (або мережні контролери) приймають рішення про надання чи не надання доступу;

- Вікна часу- Сукупність часових інтервалів, протягом яких дозволено прохід. Тимчасові інтервали можуть бути встановлені для кожної точки або зони доступу індивідуально;

- Програмне забезпечення– компонент системи контролю та управління доступом. За допомогою програмного забезпечення здійснюється конфігурування контролерів СКУД, у тому числі і прописування в них ідентифікаторів користувачів, рівнів доступу та вікон часу. Також програмне забезпечення використовується для реалізації таких додаткових функцій, Як ретрансляція подій про проходи для реалізації заборони повторного проходу, моніторинг в режимі реального часу за співробітниками і відвідувачами об'єкта, що охороняється, протоколювання (і накопичення в базі даних системи) подій СКУД, облік відпрацьованого часу співробітниками об'єкта, побудова різних звітів по подіях СКУД.

Стандартний режим проходу.У кожної точки доступу на підприємстві, що підлягає контролю, встановлюється контролер доступу та пристрої зчитування. Для того щоб співробітники мали можливість проходу через точки доступу, кожному з них видається унікальний ідентифікатор користувача, також як ідентифікатор може бути біометрична інформація. Ідентифікатор заздалегідь заноситься у пам'ять контролерів доступу чи мережевого контролера, де призначаються рівні доступу. Якщо система управляється програмним забезпеченням (АРМ), зазвичай у базу даних АРМа також заноситься частина персональних даних співробітника. При пред'явленні ідентифікатора прилад чи мережевий контролер приймають рішення про надання чи ненадання доступу працівникові. Всі факти проходів через точки доступу, а також пов'язані з ними події зберігаються в пам'яті контролерів доступу, а також надаються на ПК і заносяться в базу даних АРМа. Згодом на основі цих подій можна отримати різноманітні звіти, розраховувати відпрацьований співробітниками час тощо.

Заборона повторного проходу(Правило antipassback). використовується для того, щоб одним ідентифікатором не можна було скористатися повторно для входу до якоїсь зони доступу, попередньо не вийшовши з неї. Реакція контролера доступу на порушення правила antipassback залежить від встановленого режиму antipassback рівня доступу ідентифікатора. Може використовуватися один із таких режимів:

- Суворий - система забороняє повторний прохід у зону доступу до виходу;

- Тимчасовий - протягом зазначеного часу система забороняє повторний прохід у зону доступу до виходу;

- М'яка - система не заборонить доступ, але в журналі подій буде зафіксовано факт порушення правила antipassback.

Правило заборони повторного проходу може бути використане тільки для дверей з контролем напрямку проходу. Підтримується лише контролером «С2000-2».

Доступ за правилом двох (або більше) осіб.Для контролю доступу до зони доступу з підвищеними вимогами безпеки може використовуватися режим проходу за правилами двох (трьох) осіб, які мають узгоджені рівні доступу. Під час піднесення першого ідентифікатора контролер доступу переходить у режим очікування другого ідентифікатора. Якщо після цього ключ має неузгоджений рівень доступу, то контролер заборонить прохід. Якщо рівень доступу буде узгоджений, доступ буде надано (у разі використання доступу по правилу трьохосіб ця процедура повториться і третього ключа). Такий режим проходу є параметром доступу для ідентифікатора і налаштовується незалежно кожного напряму проходу (кожного зчитувача) на рівні доступу. Ця функція підтримується лише контролером "С2000-2".

Доступ із підтвердженням.Якщо передбачається вхід у зону доступу, що охороняється, не всіх осіб, які беруть участь у процедурі доступу за правилом двох (трьох) осіб» (наприклад, співробітник охорони підтверджує доступ іншого службовця), то для рівня доступу таких осіб встановлюється режим проходу «Підтверджуючий». Самостійний доступ за ключом із таким режимом проходу неможливий, а при проході за правилом двох (трьох) осіб за таким ключем не сформуються повідомлення «Доступ наданий» та «Прохід». Ця функція підтримується лише контролером "С2000-2". У приладах «С2000-2» починаючи з версії 2.0х також підтримується можливість організації підтвердження не тільки додатковим ідентифікатором, але і спеціальною кнопкою.

Подвійна ідентифікація.Кожен зчитувач контролера може працювати в режимі, коли для ідентифікації потрібно пред'явити два ідентифікатори (наприклад, Proxy-карта і PIN-код). Цей режим може бути увімкнений незалежно для кожного зчитувача. При подвійній ідентифікації процедура надання доступу починається з основного коду (першого ідентифікатора). Якщо ключ розпізнаний і немає порушень режиму доступу, контролер переходить у режим очікування додаткового коду. Якщо буде пред'явлено додатковий код, процедура ідентифікації вважається успішно завершеною. Як зчитувачі для цього режиму доступу рекомендуємо використовувати Proxy-KeyAH, Proxy-KeyAV (для карт EM-Marine), Proxy-KeyMH, Proxy-KeyMV (для карт Mifare).

Також пристрій може бути тимчасово переведений у режим «Відкритого» або «Закритого» доступу.

Закритий режим доступу.У цьому випадку заборонено всі види доступу через керовану точку. Прилад може бути переведений в цей режим централізованою командою за інтерфейсом RS-485, за фактом пред'явлення ключа, що має тип «Закриває», або при взятті під охорону блокуючих доступ ШС. Режим може бути використаний для тимчасового блокування службою безпеки доступу до певних приміщень об'єкта.

Відкритий режим доступу.Через керовану точку проводиться вільний прохід без пред'явлення ідентифікаторів. У режимі «Доступ відкритий» контролер видає відкриваючу дію на відповідне реле постійно (реле даного напрямку або безперервно увімкнено, або безперервно вимкнено), тому цей режим доступу в загальному випадку не може застосовуватися для деяких видів запірних пристроїв, наприклад, таких як електромагнітні клямки. Прилад може бути переведений у цей режим централізованою командою за RS-485 інтерфейсом, за фактом пред'явлення ключа, що має тип «Відкриває». У приладах «С2000-2», починаючи з версії 2.0х, введена можливість повноцінного відкриття вільного доступу при використанні електромеханічних засувок, які відкриваються коротким імпульсом і переходять у стан «зачинено» тільки після відчинення та подальшого зачинення дверей. У цьому випадку, при включенні режиму «Доступ відкритий», реле включатиметься короткочасно (на той час, що і при наданні доступу), при кожному зачиненні дверей та замок буде весь час відкритий. Також нове виконання приладів С2000-2 може бути переведено в режим відкритого доступуза зовнішнім релейним сигналом, що фіксується ШС приладу.

У приладі «С2000-2» та блоці «С2000-4» налаштовуються такі важливі параметри:

- Вигляд інтерфейсу підключених зчитувачів – Touch Memory, Wiegand, Aba Track. Цей параметр відповідає за спосіб передачі коду ліченого ідентифікатора в контролер.

- Датчик проходу - параметр вказує те що, що у контролері використовується датчик проходу. Основне призначення датчика – формування повідомлення «Прохід» при спрацьовуванні цього ланцюга після надання доступу. Наявність події «Прохід» необхідна реалізації функції antipassback і коректної роботи функції «Облік робочого дня» в АРМ;

- Контроль блокування дверей - при відкриванні дверей при проході на час, що перевищує «Тайм-аут блокування», формується тривожне повідомлення «Двері заблоковані»;

- Контроль злому - при включенні цього параметра під час відчинення дверей без надання доступу формується тривожне повідомлення «Двері зламана»;

- Номер зони доступу – від 0 до 65535. Номер зони доступу, вхід до якої контролюється даним зчитувачем (65535 – номер зони доступу не визначений – для прохідних дверей);

- Вимкнути при відкриванні дверей - дострокове переривання «відкриває» програми реле при відкриванні дверей (реле відключається після спрацьовування датчика проходу). Цю функцію доцільно включати під час використання електромеханічних замків (на які немає сенсу подавати живлення, коли двері вже відчинили);

- Вимкнути при зачиненні дверей - дострокове переривання «відкриває» програми реле після закривання дверей (реле відключається після відновлення датчика проходу). Доцільно включати під час використання турнікета, коли після провороту турнікета можна розпочинати нову процедуру надання доступу. При використанні шлюзу даний параметр вважається завжди включеним, так як при виході зі шлюзу в нього не можна зайти повторно без піднесення ідентифікатора, а вийти зсередини можна тільки після натискання на кнопку виходу;

- Реле контролерів доступу можуть працювати як на замикання, так і розмикання. Тактика роботи реле вибирається в залежності від запірного механізму, що використовується.

Для організації однієї або декількох автономних точок доступу на об'єкті в ISO «Оріон» можна застосовувати спеціалізований контролер доступу «С2000-2», приймально-контрольний прилад «С2000-4» з функціоналом контролю доступу та біометричні контролери доступу «С2000-BIOAccess-F18» , "С2000-BIOAccess-MA300". Контролер доступу «С2000-2» може застосовуватися для організації двонаправлених та односпрямованих точок доступу з контролем та без контролю напряму проходу. Для точок доступу, організованих за допомогою С2000-2, можна застосовувати правило antipassback, використовувати доступ з підтвердженням або за правилом двох (або більше) осіб. Прийомно-контрольний блок з функціоналом контролю доступу "С2000-4" та біометричні контролери доступу "С2000-BIOAccess-F18", "С2000-BIOAccess-MA300" дозволяє організувати односпрямовану точку доступу з контролем або без контролю напряму проходу.

Контролер доступу «С2000-2» має можливість працювати в кількох режимах: «два двері на вхід», «одні двері на вхід/вихід», «турнікет», «шлагбаум», «шлюз». У пам'яті контролера можуть зберігатися 32 768 ідентифікаторів користувачів; 32768 подій у разі відсутності зв'язку з мережевим контролером, 100 часових вікон та 100 рівнів доступу. Логіка роботи контролера залежить від вибраного режиму роботи. Також у «С2000-2» є два шлейфи сигналізації, до яких можна підключити контактні охоронні сповіщувачі, сигнали переведення контролера в режим відкритого доступу; сигнали дозволу зчитування ідентифікаторів. У контролері можна налаштувати функцію блокування дверей у випадку, якщо будь-які охоронних шлейфівперебувають під охороною. Керувати взяттям та зняттям шлейфів можна з того ж зчитувача і тим самим ідентифікатором, яким провадиться управління СКУД. Для забезпечення можливості надання доступу широкому колу осіб, ідентифікатори яких важко або неможливо занести на згадку про контролера (наприклад, їх занадто багато), за умови, що код усіх цих ідентифікаторів задовольняє деякому відомому правилу «С2000-2» реалізовані шаблони доступу.

Режими роботи «С2000-2»

Дві двері на вхідУ цьому режимі контролер керує доступом через дві незалежні точки доступу, причому надання доступу в одному напрямку (вхід) вимагає надання ідентифікаторів, а для надання доступу в зворотному напрямку натискається кнопка «ВИХІД».

Для кожного зчитувача можна налаштувати подвійну ідентифікацію, доступ за правилом двох (або більше) осіб, доступ із підтвердженням. Обидва зчитувачі в даному режимі роботи приладу працюють незалежно один від одного. Тобто. при відкритті вільного доступу (або, навпаки, закриття доступу) на одному зчитувачі, другий функціонуватиме в черговому режимі, поки на нього теж не подадуть відповідну команду. У такому режимі роботи для дверей не можна задіяти правило antipassback (оскільки двері не є в цьому випадку точками доступу з контролем напрямку проходу). Однак, якщо кнопка вихід для однієї з точок доступу не використовуватиметься, для неї може бути налаштований режим antipassback.

Цей режим призначений для керування доступом через одні двері, які мають тільки один запірний пристрій і які контролюються одним датчиком проходу. Надання доступу в обох напрямках вимагає надання ідентифікаторів користувачів. Для надання доступу також можуть використовуватися кнопки виходу (наприклад, для відкриття дверей з поста охорони).

У цьому режимі можна використовувати правило antipassback, доступ за правилом двох (або більше) осіб, доступ з підтвердженням, подвійна ідентифікація. У режимі роботи «Одні двері на вхід/вихід» при відкритті вільного доступу зчитувачі контролера працюють синхронно - при подачі команди на один зчитувач пристрою другий зчитувач автоматично буде переведений в такий же режим.

У цьому режимі роботи контролер "С2000-2" керує проходом через електромеханічний турнікет. Турнікети мають два ланцюги управління для кожного напрямку проходу (зазвичай ці ланцюги управління знаходяться у виносному блоці управління, яким комплектується турнікет). При цьому надання доступу в кожному напрямі вимагає пред'явлення ідентифікаторів користувачів на зчитувачах, встановлених по обидва боки турнікету. Для дистанційного доступу оператором можуть використовуватися кнопки «Вихід». Якщо необхідно санкціонувати доступ та зареєструвати прохід по ідентифікатору, якому було б відмовлено у доступі в нормальному режимі (не активне вікно часу, минув термін дії, порушено antipassback або ідентифікатор взагалі не занесений на згадку про контролера) до контролера може бути підключена додаткова кнопка «Дозвіл» . Кнопка «Роздільна здатність» може застосовуватися для всіх режимів роботи приладу, крім режиму «Шлюз».

У режимі «Турнікет» можна використовувати правило antipassback, подвійну ідентифікацію, доступ за правилом двох (або більше) осіб, доступ з підтвердженням. Обидва зчитувачі в даному режимі роботи приладу працюють незалежно один від одного. Це означає, що при відкритті вільного доступу (або, навпаки, закриття доступу) на одному зчитувачі, другий функціонуватиме в черговому режимі, поки на нього теж не подадуть відповідну команду.

У цьому режимі контролер управляє двонаправленим доступом через одну точку доступу з одним запобіжним пристроєм - шлагбаумом. Перше реле контролера керує відкриттям (підйомом) шлагбауму, а друге реле керує закриттям (опусканням). Зазвичай реле контролера підключаються до блоку керування шлагбаумом. Надання доступу в обох напрямках вимагає надання ідентифікаторів користувачів на зчитувачах, встановлених по обидва боки шлагбауму. Для дистанційного (ручного) керування шлагбаумом можуть використовуватись кнопки «В'їзд» та «Виїзд». Датчики проїзду автомобіля, окрім реєстрації проїзду, виконують функцію захисту від опускання шлагбауму на автомобіль. Поки хоча б один із датчиків проїзду перебуває в стані, опускання шлагбауму не буде. З цієї причини датчики проїзду (зазвичай використовуються оптичні променеві датчики) розміщуються по обидва боки шлагбауму з тим розрахунком, щоб будь-який автомобіль, що знаходиться під шлагбаумом, приводив до спрацьовування хоча б одного датчика. Для підвищення імітостійкості шлейфи сигналізації контролера можуть підключатися датчики присутності автомобіля в зоні зчитувача. У цьому випадку ідентифікатори сприйматимуться контролером лише за наявності автомобіля біля зчитувача. Є можливість керування світлофорами за допомогою комутаційних пристроїв «УК-ВК/06». Для увімкнення/вимкнення світлофорів використовуються виходи керування світлодіодами зчитувачів. Пристрої «УК-ВК/06» можуть комутувати напруги до 220 В ( змінного струму) і струми до 10А, що дозволяє керувати практичними будь-якими світлофорами.

У режимі роботи "Шлагбаум" може використовуватися правило antipassback, подвійна ідентифікація, доступ за правилом двох (або більше) осіб, доступ із підтвердженням. У режимі роботи «Шлагбаум» при відкритті вільного доступу зчитувачі контролера працюють синхронно - при подачі команди на один зчитувач приладу другий зчитувач буде автоматично переведений в такий же режим.

У цьому режимі контролер управляє доступом через одну точку доступу, що є двома дверима із замкнутим простором між ними (шлюз), причому обидві двері не можуть бути відчинені одночасно. На вході в шлюз з кожної сторони (поза шлюзом) встановлюються два зчитувачі. На посаді охорони, що контролює роботу шлюзу, встановлюється дві кнопки «Вихід», щоб охоронець міг впустити в шлюз людину без пред'явлення ідентифікатора, дві кнопки «Підтвердження», щоб випустити людину зі шлюзу, та кнопка «Заборона» для відмови в доступі. Для проходу через перші двері (вхід до шлюзу) потрібно пред'явити ідентифікатор. Другі двері відчиняються або автоматично, після закриття перших дверей, або після натискання охоронцем кнопки «Підтвердження» (задається при описі рівня доступу). Якщо поста охорони не передбачено і шлюз функціонує виключно в автоматичному режимі, то кнопки «Підтвердження» все одно потрібно підключити, щоб у людини була можливість вийти через ті двері, через які вона зайшла, якщо вона передумала або затрималася всередині більше відведеного часу. Допустимий час перебування людини в шлюзі визначається параметром «Час на підтвердження доступу». Протягом цього часу може бути натиснута будь-яка з кнопок «Підтвердження» та відчиняться відповідні двері. Якщо протягом цього часу не було натиснуто жодної з кнопок «Підтвердження», то процедура доступу вважається незавершеною, а шлюз вільним. Випустити людину зі шлюзу після закінчення «Часу на підтвердження доступу» можна тільки через ті двері, через які він зайшов, натиснувши кнопку «Підтвердження» цих дверей. З одного боку, «Час підтвердження доступу» потрібно вибирати достатнім щодо додаткової ідентифікації, з іншого боку, якщо людина пред'явив ідентифікатор, але з зайшов шлюз, то протягом цього часу зможе розпочатися нова процедура доступу. При натисканні на кнопку «ЗАПРОТА» формується повідомлення «Заборона доступу», ніякі двері не відчиняються. Випустити людину зі шлюзу можна тільки через ті двері, через які вона зайшла, натиснувши відповідну кнопку «ПІДТВЕРДЖЕННЯ». Якщо обладнати шлюз датчиком присутності та підключити його до входу «BUSY» контролера, то вже не буде жорстких часових рамок – додаткову ідентифікацію можна проводити стільки, скільки потрібно. Двері обов'язково повинні бути обладнані датчиками відкриття (параметр «Датчик проходу» вважається завжди включеним). У цьому режимі може використовуватися правило antipassback, подвійна ідентифікація, доступ з підтвердженням. У режимі роботи «Шлюз» при відкритті вільного доступу зчитувачі контролера працюють синхронно - при подачі команди на один зчитувач приладу другий зчитувач буде автоматично переведений в такий же режим.

При організації складних точок доступу, якщо під час доступу через зчитувач одного контролера «С2000-2» вер.2.0х необхідно блокувати доступ через зчитувачі інших контролерів, їх роботу можна синхронізувати за допомогою сигналу «Busy». У цьому випадку при пред'явленні ідентифікатора прилад аналізує вхід «Busy» і надає доступ лише, якщо вхід не активний. З цього моменту до реєстрації факту проходу контролер активує свій вихід Busy, щоб заблокувати на цей час зчитувачі інших контролерів. Контакт «Busy» є одночасно входом і виходом приладу. Для синхронізації кількох «С2000-2» достатньо з'єднати їх контакти «Busy» між собою (а також контакти «GND», якщо контролери живляться від різних джерел живлення). Крім того, необхідно включити у зчитувача параметри «Приймати BUSY» та «Видавати BUSY», щоб доступ через цей зчитувач блокувався при доступі через зчитувачі інших контролерів, і навпаки, щоб при доступі через даний зчитувач на якийсь час блокувалися зчитувачі інших контролерів. Одночасно сигнал «BUSY» можна використовувати для підключення датчика присутності, якщо наступну процедуру доступу можна розпочинати лише після звільнення точки доступу.

Така схема може використовуватись, наприклад, при обладнанні в'їзду на дворівневе паркування. Один прилад керує шлагбаумом з боку вулиці, а два інших керують шлагбаумами при в'їзді на перший та другий рівень. Датчики присутності контролюють наявність автомобіля на пандусі. Щоб блокувати одночасний в'їзд автомобіля на пандус з різних рівнів, необхідно в одного зі зчитувачів кожного контролера (того, який дозволяє в'їзд на пандус) встановити параметри «Видавати BUSY» та «Приймати BUSY». У тих зчитувачів, які контролюють виїзд із пандусу, ці параметри мають бути вимкнені.

Блок С2000-4 може керувати доступом через одну точку доступу, причому надання доступу в одному напрямку вимагає пред'явлення ідентифікаторів користувачів, а для надання доступу в зворотному напрямку натискається кнопка Вихід. При використанні функціонала контролю доступу в блоці для підключення кнопки виходу та датчика проходу використовується перший шлейф, а для керування запірним пристроєм виділяється перше реле. «С2000-4» має функціонал блокування доступу, якщо на охороні знаходиться будь-який (або всі) шлейфи сигналізації блоку. Керувати взяттям та зняттям шлейфів можна з того ж зчитувача і тим самим ідентифікатором, яким провадиться управління СКУД. Так як за допомогою блоку можна організувати лише односпрямовану точку доступу без контролю напряму проходу, настроїти правило antipassback для неї не можна. Блок підтримує режим подвійної ідентифікації користувачів.

Блок підтримує до 4096 ідентифікаторів користувачів, а буфер подій блоку розрахований на 4088 подій. У пам'яті може зберігатися до 16 вікон часу.

Так само як блок С2000-4, контролери С2000-BIOAccess-MA300 і С2000-BIOAccess-F18 можуть керувати доступом через одну точку доступу, причому надання доступу в одному напрямку вимагає пред'явлення ідентифікаторів користувачів, а для надання доступу в у зворотному напрямку натискається кнопка «Вихід». Як основні ідентифікатори користувачів використовуються друкарські помилки пальців. Також контролери оснащені вбудованим зчитувачем proximity-карт та клавіатурою для введення пароля для надання доступу по комбінації двох будь-яких ідентифікаторів (відбиток пальця, proximity-картка, пароль).

Контролери з'єднуються із системою мережі Ethernet (TCP/IP). Так як за допомогою приладу можна організувати лише односпрямовану точку доступу, настроїти правило antipassback'a для неї не можна.

Прилади підтримують до 3000 шаблонів відбитків пальця, а буфер подій пристрою розрахований на 30000 подій.

На базі зчитувачів безконтактних клавіатурних Proxy-Key різних модифікацій можна реалізувати максимально бюджетне рішенняуправління доступом через одну точку. Причому надання доступу в одному напрямку вимагає пред'явлення ідентифікаторів користувачів, а для надання доступу у зворотному напрямку натискається кнопка Вихід. Як ідентифікатори користувачів використовуються proximity-карти або паролі.

Вироби не з'єднуються з системою інформаційних інтерфейсів і працюють тільки в автономному режимі.

Зчитувачі підтримують до 1000 кодів ключів або 8 паролів.

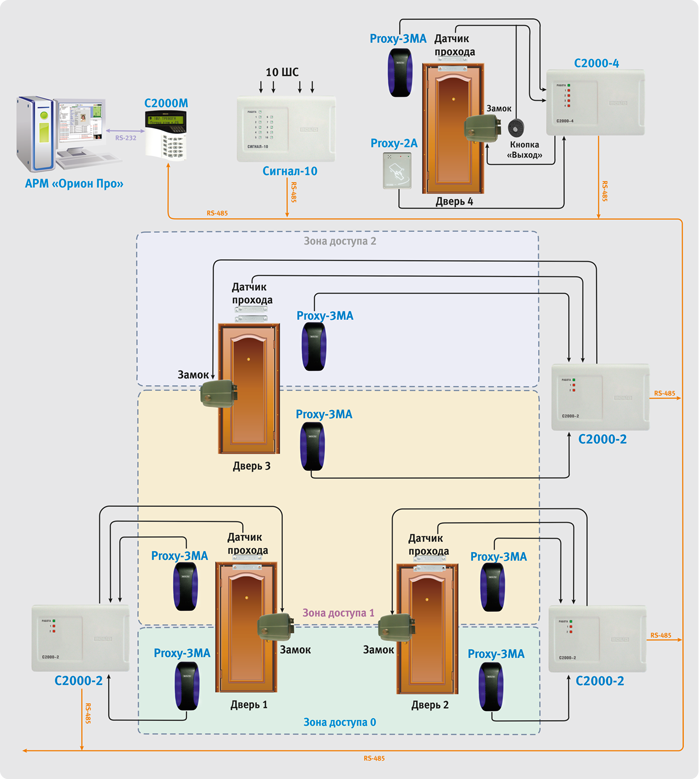

Об'єднання кількох контролерів доступу лінією RS-485 інтерфейсу в єдину систему може дати СКУД такі переваги та нові функції.

Мережевий та зональний antipassback

За наявності мережевого контролера (пульта «С2000»/«С2000М» або АРМа) повідомлення про проходи через точки доступу автоматично ретранслюватимуться всім контролерам доступу. Таким чином, правило antipassback спрацьовуватиме для всіх точок доступу, що впускають ідентифікатор в зону доступу. Описаний режим роботи системи називається "Мережевим antipassback".

Правило antipassback можна зробити суворішим, якщо встановити на рівні доступу параметр «Зональний antipassback» («Контроль маршруту»). В цьому випадку враховуються проходи в будь-яку зону доступу, і якщо робиться спроба проходу через один із зчитувачів контролера доступу, то для виконання правила antipassback потрібно, щоб останній зареєстрований прохід був у зону, де розташований даний зчитувач. Тобто можливо проходити із зони в зону тільки по порядку - 0, 1, 2 та у зворотній черговості.

Інтеграція із системами ОПС

Для розблокування шляхів евакуації при пожежі прилад С2000-2 і блок С2000-4 можуть бути переведені в режим відкритого доступу централізованими командами по RS-485 інтерфейсу, що надходять від пультів С2000М або АРМа, що керує пожежною сигналізацією.

Зчитувачі СКД можна використовувати для віддаленого централізованого взяття/зняття шлейфів сигналізації інших приладів. При цьому одні і ті ж ідентифікатор і зчитувач можуть бути використані як локального управління доступом, так і для централізованого управління системою ОПС.

Централізоване конфігурування. Збір та обробка подій

Найчастіше навіть на малих об'єктах з кількома точками доступу виникає необхідність додавання нових або редагування повноважень існуючих ідентифікаторів одночасно в багатьох контролерах доступу. Найбільш зручно виконувати ці маніпуляції централізовано, коли потрібно лише один раз провести процедуру додавання/редагування, а потім записати нові дані у всі прилади. Крім того, затребуваним є функціонал побудови звітів щодо подій СКУД, розрахунок відпрацьованого часу. З цією метою застосовується програмне забезпечення (АРМ).

В ІСО «Оріон» для роботи зі СКУД використовується програмне забезпечення: Uprog, BAProg, АРМ «Оріон Про». Програмне забезпечення Uprog дозволяє безкоштовно здійснювати налаштування конфігураційних параметрів контролерів доступу С2000-2 і блоку С2000-4, а саме:

- режим роботи, подвійну ідентифікацію, доступ за правилом двох (трьох) осіб, номер контрольованої зони доступу, вид інтерфейсу підключених зчитувачів, включати/вимикати використання датчика проходу, контроль блокування, блокування таймаут і т. д.;

- запис та редагування в пам'яті контролерів рівнів доступу, вікон часу та ідентифікаторів користувачів.

Програмне забезпечення BAProg дозволяє безкоштовно здійснювати налаштування аналогічних параметрів конфігураційних біометричних контролерів доступу «С2000-BIOAccess-F18», «С2000-BIOAccess-MA300».

При використанні Uprog та BAProg немає можливості конфігурувати декілька приладів одночасно. Таким чином, ці програми застосовуються лише при первинному налаштуванні приладів. При подальшій експлуатації системи Uprog та BAProg доцільно використовувати лише для малих систем (не більше 5 приладів).

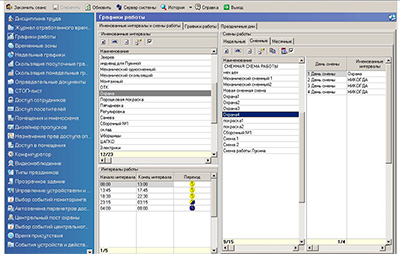

Програмне забезпечення АРМ "Оріон Про" дозволяє реалізувати наступне:

- накопичення подій СКУД у базі даних (проходи через точки доступу; блокування та розблокування точок доступу; несанкціоновані спроби проходу тощо);

- створення бази даних для об'єкта, що охороняється - додавання до неї логічних об'єктів СКУД (точок і зон доступу). А також розміщення їх на графічних планах приміщень для реалізації можливості централізованого надання доступу та моніторингу стану цих об'єктів;

- формування бази даних користувачів - занесення реквізитів співробітників та відвідувачів із зазначенням для кожної людини всіх необхідних атрибутів (ПІБ, інформація про приналежність до фірми, підрозділу, робочу та домашню адресу та телефон тощо), а також завдання прав доступу (повноважень проходу) через точки доступу, знаходження у зоні доступу);

- формування бази даних обліку робочого дня - створення графіків роботи, і навіть правил розрахунку для різних співробітників;

- опитування та управління підключеними до ПК контролерами;

- групове конфігурування контролерів доступу - централізований запис на згадку про прилади вікон часу, рівнів доступу, ідентифікаторів користувачів;

- роботу мережевого antipassback;

- налаштування та роботу зонального antipassback;

- відображення на графічних планах приміщень стану об'єктів СКУД;

- відображення інформації про місцезнаходження співробітника з точністю до зони доступу;

- відображення камер охоронного телебачення, а також керування станом цих камер;

- запис відео за командою чергового офіцера, при тривозі детектора руху або за сценарієм управління (наприклад, за подією надання доступу або спробою здійснення несанкціонованого проходу).

Закріплення завдань системи контролю та управління доступом за програмними модулями зображено на малюнку. Варто зазначити, що фізично прилади з'єднуються з тим комп'ютером системи, на якому встановлено «Оперативне завдання Оріон Про». Схема підключення приладів зображена на структурної схеми ISO «Оріон». Також на структурній схемі наведено кількість робочих місць, які можуть бути задіяні у системі (програмні модулі АРМ). Програмні модулі можна встановлювати на комп'ютери довільно - кожен модуль окремому комп'ютері, комбінація будь-яких модулів на комп'ютері, або встановлення всіх модулів однією комп'ютер.

Контролер «С2000-2», призначений для системи контролю та керування доступом до ІСО «Оріон», живиться від низьковольтного джерела електроживлення (ІЕ) напругою від 10,2 до 15 В, біометричні контролери «С2000-BIOAccess-F18», «С2000- BIOAccess-MA300» від ІЕ напругою від 9,6 до 14,4 В, а блок «С2000-4», що підтримує функції СКУД, має діапазон напруги живлення від 10,2 до 28,4 В, що дозволяє застосовувати джерела з номінальним вихідним напругою 12 або 24В (рис. 35-40). Особливе місце у СКУД може займати персональний комп'ютер із АРМ чергового оператора чи адміністратора. Він, як правило, живиться від мережі змінного струму та його електропостачання забезпечується джерелами типу UPS.

Для забезпечення безперервного виконання завдань СКУД доцільно реалізувати систему резервованого електроживлення за допомогою вбудованих РІП, або зовнішніх низьковольтних акумуляторів. Чинний нормативний документ- ГОСТ Р 51241-2008 «Засоби та системи контролю та управління доступом» рекомендує в ІЕ мати індикацію розряду батареї нижче за допустиму межу. При цьому для автономних системСКУД індикація розряду може бути світловою або звуковою, а для мережевих систем сигнал розряду акумулятора може передаватися на пульт оператора. Розподілене розміщення обладнання по великому об'єкту, яке легко реалізується в ІСО «Оріон» за рахунок застосування ліній зв'язку інтерфейсу RS-485, потребує забезпечення живлення приладів СКУД (контролерів, електромагнітних замків та електромеханічних клямок) у місцях їх встановлення. Залежно від розміру об'єкта може знадобитися від одного ІЕ до кількох десятків. На великих, розподілених по території об'єктах, розрахунок схеми електроживлення зводиться до вибору між використанням малопотужних джерел живлення з короткими відрізками кабелів живлення та використанням меншої кількості потужних джерел з прокладкою безлічі кабелів живлення до приладів. Для спрощення цього завдання є широка номенклатура рекомендованих для СКУД джерел живлення.

У невеликих системах можна застосувати РІП-12 ісп.11 (РІП-12-1/7П2) (вихідний струм 1 А, світлова індикація наявності, заряду та розряду акумулятора). Для систем із значним струмом споживання використовуються:

- РІП-12 ісп.02, РІП-12ісп.04 з вихідним струмом 2А.

- РІП-12 ісп.01 з вихідним струмом 3А.

Для мережевих систем, з передачею повідомлень про стан електроживлення на операторський пульт, можна використовувати будь-який РІП для пожежної автоматики(має релейні виходи) або РІП-12 RS.

Для приладу С2000-2 і блоку С2000-4 слід враховувати наступні рекомендації. Електромагнітний замок (засувка) може живитися від джерела живлення, що й контролер, або від окремого джерела живлення. При живленні від одного джерела ланцюга живлення контролера та живлення замка повинні бути виконані різними парами проводів, які об'єднуються тільки на клемах джерела живлення. Якщо зчитувачі мають струм споживання більше 100 мА або вони віддалені від контролера на велику відстань (100 м і більше), для живлення зчитувача необхідно використовувати окрему пару проводів, що йде безпосередньо на джерело живлення. Якщо зчитувач живиться від окремого джерела живлення, то контакт GND (мінусовий ланцюг живлення зчитувача) повинен з'єднуватися з контактом GND (для С2000-2) або 0В (для С2000-4) приладу.

У мережевих СКУД також може знадобитися надійне електроживлення комунікаторів, модемів, розгалужувачів. Для цих цілей можна ефективно застосувати РІП-24 ісп.06, модулі перетворювача МП ісп.02 та блок захисту комутаційний БЗК. Можливість встановлення в РІП-24 ісп.06 акумуляторних батарейємністю 2х40 Ач дозволяє багаторазово збільшити час роботи системи за відсутності напруги в порівнянні з іншими блоками живлення. Модуль МП исп.02 перетворює напругу 24 до необхідного рівня: 3,3; 5; 7,5; 9; 12 У. БЗК здійснює захист кожної шини харчування окремо, тобто. несправності в одному з пристроїв не вплинуть на працездатність іншого обладнання.

Установка системи з урахуванням робочого часу моментально дає свої плоди. Ви завжди будете в курсі, хто зі співробітників має звичку запізнюватися або залишати робоче місцераніше за визначений час. Аналізуючи зібрані дані, можна побудувати більше ефективну системууправління та нарахування заробітної плати. Для доступу до приміщення кожному співробітнику видається індивідуальний ідентифікатор - ключ Touch Memory, картка Mifare, Em Marin або HID.

Робота системи

Більшість представлених комплектів мають у складі електромагнітний замок, що складається із двох частин. Одна з них кріпиться безпосередньо на двері, інша - на одвірок. В комплекті з електромеханічним замкоммонтаж проводиться безпосередньо у дверне полотно (замок врізний). При вході та виході співробітник підносить ідентифікатор до зчитувача, мережевий контролер розпізнає його та посилає сигнал на відкриття замка. Дані про час входу/виходу та особи працівника передаються на ПК. Комплекти доповнені дверним доводчикомщо сприяє тривалому терміну служби системи.

Види комплектів

У розділі представлені 4 комплекти різного рівнята цінової категорії. Найбільш універсальним є варіант Базовий - він підійде більшості об'єктів. Однак, якщо ви менш вимогливі до функціональності та шукаєте рішення на обмежений бюджет, зверніть увагу на комплекти Економ та Лайт. Вони забезпечать початковий рівень безпеки та призначені для легень офісних дверей. Для найвимогливіших покупців пропонуємо набір Преміум. У ньому зібрано обладнання вищого класу у розширеній комплектації. Карти доступу, що входять до його складу, захищені від копіювання.

Чи не знайшли підходящий варіант?

Візьміть за основу один із запропонованих варіантів та відредагуйте кількість та склад обладнання на сторінці Кошики! Або просто зверніться до нас за допомогою – ми завжди готові підібрати для вас найкраще рішення!|

Характеристика |

||||

|---|---|---|---|---|

|

Облік робочого часу |

||||

|

Підходить для дерев'яні двері |

||||

|

Підходить для металевих дверей |

||||

|

Безконтактні картки |

|

|||

|

Захист від копіювання карт |

|

|

||

|

|

|

|||

|

Двофакторна ідентифікація |

|

|

|

|

|

Відкриття замка ключем |

|

|

|

Будь-який керівник хотів би платити своїм співробітникам за реально відпрацьований час, а не за запізнення, самовільні відлучки та передчасні звільнення з роботи. Система обліку робочого часу дозволяє виявити усі порушення трудової дисциплінита коректно враховує відпрацьований кожним співробітником час. Система обліку робочого часу може використовуватися без встановлення замків і турнікетів (приклад 1), так і разом з ними (приклади 2, 3).

Розглянемо побудову системи обліку робочого дня на трьох прикладах:

Приклад 1. Організація обліку робочого часу без встановлення замку чи турнікету (рис. 1)

Мінімальне рішення для організації обліку робочого часу – встановлення двох зчитувачів безконтактних карток PERCo-IR01, які підключаються до контролера PERCo-CL03. Контролер з'єднується з комп'ютером, на якому інстальовано відповідне програмне забезпечення. Для організації обліку робочого часу необхідна установка мережного програмного забезпечення «Базове програмне забезпечення» PERCo-SN01, «Персонал» PERCo-SM02, «УРВ» PERCo-SM07. Схему роботи системи проілюстровано на рис. 1.

Співробітникам видаються безконтактні картки доступу. Співробітники підписують інструкцію, яка зобов'язує при приході на роботу та під час роботи з роботи підносити безконтактну карту до зчитувача. При піднесенні карти до зчитувача система ідентифікує співробітника та фіксує у пам'яті час його приходу/догляду. Система порівнює час присутності співробітника на робочому місці з його індивідуальним графіком роботи, виявляючи запізнення та передчасні звільнення з роботи.

Співробітник, відповідальний за облік робочого дня, становить табель робочого дня.

Приклад 2. Організація обліку робочого дня на вході/виході з приміщення (рис. 2)

Двері приміщення обладнані електромеханічним замком. Зовні та всередині приміщення встановлюються два зчитувачі безконтактних карток PERCO-IR01. Ці пристрої підключаються до контролера замка PERCo-CL03. Контролер з'єднується з комп'ютером, на якому інстальовано відповідне програмне забезпечення. Для організації обліку робочого часу необхідна установка мережного програмного забезпечення «Базове програмне забезпечення» PERCo-SN01, «Персонал» PERCo-SM02, «УРВ» PERCo-SM07. Схему роботи системи проілюстровано на рис. 2.

Співробітникам видаються безконтактні картки доступу. Щоб увійти до приміщення, співробітник підносить карту доступу до зчитувача, і тільки після цього може відчинити двері. Виходячи із приміщення, співробітник також прикладає картку до зчитувача, і лише після цього може вийти із приміщення. Час приходу співробітника працювати і час звільнення зберігаються у пам'яті системи. Система порівнює час присутності співробітника на робочому місці з його індивідуальним графіком роботи, виявляючи запізнення та передчасні звільнення з роботи.

Інтелектуальний алгоритм обліку підтримує змінні та ковзаючі графіки роботи. У разі потреби відповідальний співробітник вводить у систему виправдувальні документи та наряди на понаднормові роботи. Табелі по стандартним формамТ-12 та Т-13 формуються автоматично.

Приклад 3. Організація контролю доступу та обліку робочого часу на прохідній, обладнаній турнікетом (рис. 3)

На прохідній підприємства встановлюється турнікет, наприклад, PERCo-TTD-03.1G та два зчитувачі безконтактних карток PERCo-IR01. Ці пристрої підключаються до контролера турнікету PERCo-CT01. Контролер з'єднується з комп'ютером, на якому інстальовано відповідне програмне забезпечення. Для організації обліку робочого часу необхідна установка мережного програмного забезпечення «Базове програмне забезпечення» PERCo-SN01, «Персонал» PERCo-SM02, «УРВ» PERCo-SM07. Схему роботи системи проілюстровано на рис. 3.

Співробітникам видаються безконтактні картки доступу. Щоб пройти через турнікет, співробітник підносить безконтактну карту до зчитувача і лише після цього може пройти турнікет. Виходячи з підприємства, співробітник також прикладає картку до зчитувача, і лише після цього може пройти через прохідну. Час приходу співробітника працювати і час звільнення зберігаються у пам'яті системи. Система порівнює час присутності співробітника на робочому місці з його індивідуальним графіком роботи, виявляючи запізнення та передчасні звільнення з роботи.

Інтелектуальний алгоритм обліку підтримує змінні та ковзаючі графіки роботи. У разі потреби відповідальний співробітник вводить у систему виправдувальні документи та наряди на понаднормові роботи. Табелі за стандартними формами Т-12 та Т-13 формуються автоматично.

Система обліку робочого часу може бути частиною системи

Програмні модулі СКУД «Castle» значно розширюють можливості системи безпеки та вирішують більшість завдань з обліку робочого часу. Пропонуємо ознайомитись з автоматизацією пропускної системидля співробітників та відвідувачів, що складається з двох турнікетів та функції обліку робочого часу для ведення штатного розкладута формування звітності в 1C.

Облік робочого дня - важлива функція системи контролю та управління доступом. Вона помітно підвищує внутрішню дисципліну та координує діяльність колективу компанії. Сьогодні автоматизований процес обліку робочого часу - обов'язкова умова підтримки надійного і налагодженого розпорядку всередині компанії, ефективної роботислужби безпеки, відділу кадрів, бухгалтерії та інших підрозділів компанії.

Облік робочого часу співробітників використовують як великі промислове підприємство, Для яких недотримання трудового розпорядку загрожує серйозними збитками, так і маленькі компанії, що налічують у штаті 20-30 осіб.

Режими модуля обліку робочого часу

СКУД «Castle» містить низку готових режимів для обліку робочого часу: вільний цілодобовий доступ, без обмеження допуску та без урахування робочого часу. Відразу після встановлення системи пропонується спеціально налаштований режим «За замовчуванням». Проте, варіантів проходу на підприємство через СКУД «Castle» може бути безліч. Наприклад, "Тризмінний режим", при якому кожна зміна працює з 8:00 до 8:00. Для його функціонування в системі задані три режими, і в кожному з них - по три дні таким чином, що дату початку відліку другого та третього режимів зміщено, відповідно, на один та два дні щодо дати початку відліку першого. В результаті отримуємо опис усіх календарних днів, тобто. після закінчення першої робочої зміни починається робочий часдругий, після закінчення другий - починається робочий час третього, і так безперервно для всіх днів.

Орієнтовна вартість СКУД на 2 турнікети з функцією обліку робочого часу та фотоідентифікацією

Даний розрахунок включає в себе 2 турнікети, можливість обслуговування до 1000 відвідувачів, фотоідентифікацію на прохідний та облік робочого часу. Модуль обліку робочого часу має гнучке налаштування фільтрів, що спрощує процес ведення звітів. Співробітники відділу кадрів можуть сформувати звіти за будь-який період часу та за будь-якими критеріями, визначити кількість та сумарний час запізнень для кожного співробітника, стан трудової дисципліни за підрозділами та багато іншого. Важливе значення для забезпечення безпеки об'єкта та ефективної роботи працівників має правильна організація роботи з відвідувачами. Неконтрольований потік гостей може не тільки загрожувати безпеці майна та безпеці людей, а й просто знижувати ефективність роботи штатних співробітників.

Для індивідуального розрахунку СКУД з функцією обліку робочого часу просимо заповнити спеціальну форму або зателефонувати до одного з наших офісів.

| № | Тип | Найменування | Кількість, штук | Примітка |

|---|---|---|---|---|

| 1 | "Castle PRO" | Мережевий контролер. Управління турнікетом, двома дверима, брамою або шлагбаумом. Максимально до 7000 ключів, 500 часових зон та 40000 подій в автономній енергонезалежній пам'яті. Інтерфейс зв'язку RS485 | 2 | |

| 2 | "Castle-Reader" | Контрольний зчитувач карт форматів EM-Marine та HID настільний «Castle-Reader» з інтерфейсом USB | 0 | Необов'язковий, полегшує початкове введення кодів карток у систему та прискорює пошук перепусток у базі даних |

| 3 | "Castle-Touch-USB" | Перетворювач інтерфейсу "Castle-Touch-USB" (RS485<->USB) | 1 | |

| 4 | OMA-26.461_/1 | Турнікет-трипод OMA-26.461_/1 «Підлоговий МОНО» | 2 | |

| 5 | OMA-26.4A6_A | Комплект перегороджувальних планок OMA-26.4A6_A | 2 | |

| 6 | "Castle" | Модуль обліку робочого часу | 1 | |

| 7 | Matrix-2-EH | Зчитувач карток HID та EM-Marine, вихідний інтерфейс ТМ або Wiegand 26, живлення 8-15 В, Розміри: 85х44х18 мм | 4 | Можна встановити будь-який зчитувач із вихідним інтерфейсом Wiegand-26 |

| 8 | EM-Marine proxy-card | Безконтактна картка, 1,8 мм, з отвором; формат EM-Marine | 0 | |

| 9 | "PVC Stiker" | PVC-наклейка (86х54х0, 38мм) на проксі-карту | 0 | Підбирається по необхідної кількостіспівробітників |

| 10 | ББП-20 | Блок живлення безперебійний 12в/2А під АКБ 7А*ч | 2 | |

| 11 | АКБ 7А * год | Акумулятор 7А*ч | 2 | |

| 12 | "Castle" | Базовий модуль ПЗ «Castle», обмеження до 1000 карток доступу. | 1 | |

| 13 | "Castle" | Модуль ПЗ «Castle» - «Моніторинг подій (фотоідентифікація)» | 1 | |

| 14 | "Castle" | Модуль ПЗ «Castle» - «Створення та друк перепусток» | 1 | |

| 15 | "Castle" | Модуль ПЗ «Castle» - «Розширена підтримка перепусток відвідувачів» | 1 | |

| 16 | "Castle" | Клієнтське місце СКУД «Castle». | НЕ обмежено | |

| РАЗОМ: | за запитом | |||